unifi gateway (UDM등등)에서의 vpn segregation

안녕하세요 마르탱이 입니다.

지난 가이드에 이어서 unifi gateway류에 teleport, wireguard 등의 openvpn으로 접속했을 시에 다른 local network와 분리 하는 방법에 대해 알아보겠습니다.

일단 지난 가이드에서 RFC1918 profile을 생성 한 것을 가정하고 진행 하겠습니다.

지난 번 가이드에서도 말씀드렸다 시피 unifi에서 제공하는 openvpn류의 vpn서버들로 접속시 다른 vlan과의 분리가 안되어 local network segregation을 해 놨다 하더라도 vpn으로 접속만 하면 다른 network과 통신이 되게 되는 참 이상한 policy를 unifi는 가지고 있습니다. default로 deny되게 하는 것이 자연스러운데 말이죠. 아무튼 이 부분 진행 해 보겠습니다.

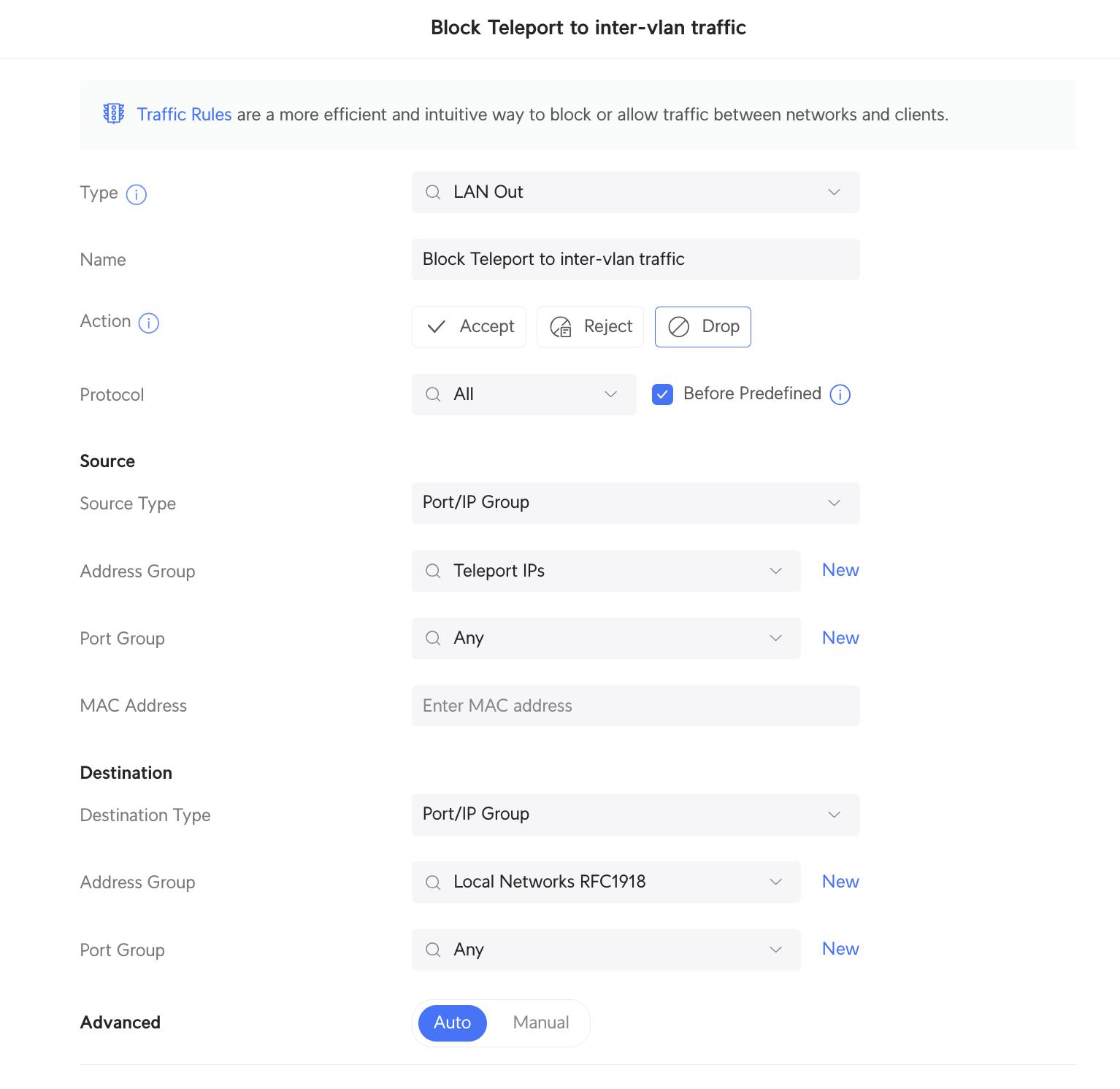

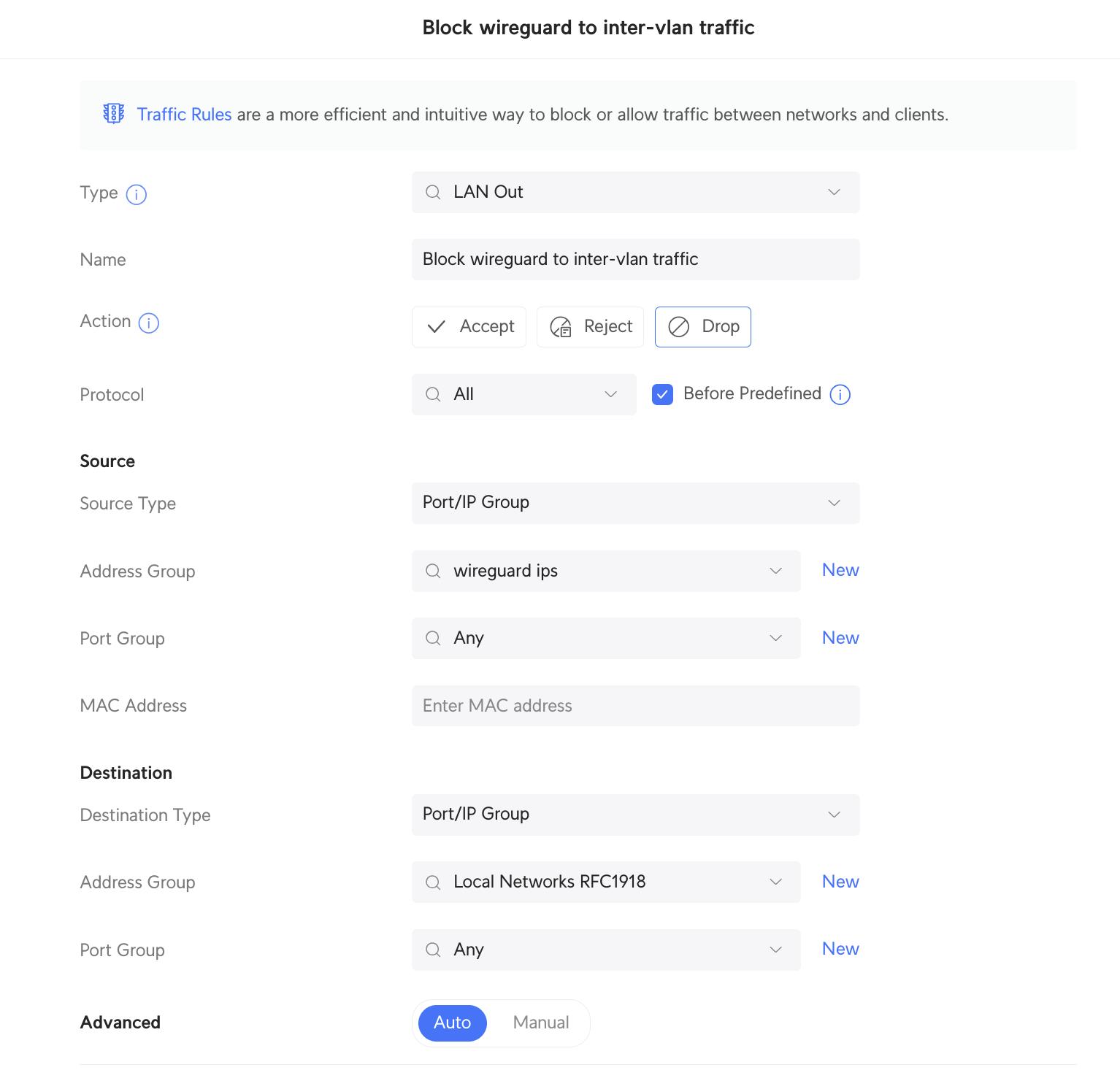

지난 번 말씀드린 바와 같이 teleport, wireguard 를 통한 traffic은 LAN out firewall rule로 regulate합니다.

1. teleport profile

teleport를 통해 들어올 때 unifi는 192.168.2.0/24 아이피를 따서 들어옵니다. 이 네트워크는 아마도 teleport에 reserve해 놓은 듯합니다. 이 정보를 통해 ip group 메뉴에서 teleport profile을 만듭니다.

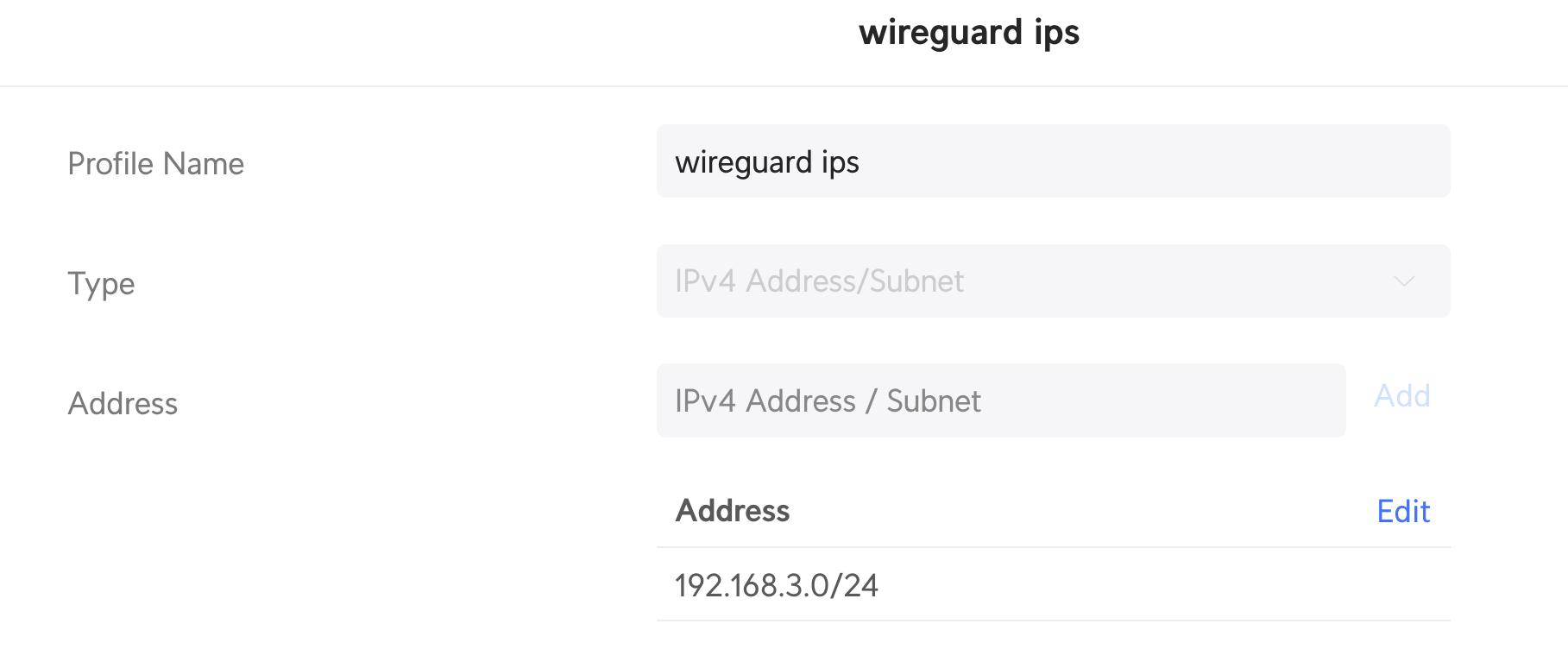

2. wireguard profile

wireguard의 경우에는 192.168.3.0/24 입니다. 요것을 바탕으로 profile을 하나 만듭니다.

3. Block Teleport to inter vlan traffic

LAN out type으로 teleport로 들어온 트래픽을 vlan접근을 막습니다. 룰을 읽어보시면 아시겠지만 teleport ips에서 RFC1918 네트워크로의 traffic을 막는 룰입니다.

4. Block wireguard to inter vlan traffic

LAN out type으로 wireguard로 들어온 트래픽을 vlan접근을 막습니다. 룰을 읽어보시면 아시겠지만 wireguard ips에서 RFC1918 네트워크로의 traffic을 막는 룰입니다.

이렇게 하면 vpn의 traffic을 local network으로의 접근을 막을 수 있습니다. 참고로 Site Magic으로 연결된 local network들은 LAN in type으로 regulate되어 지난 번 가이드를 진행 하셨으면 이미 적용되어 분리되어 있습니다.

이로써 unifi gateway/switch를 구입 하고 무조건 해야 하는 local network/vpn segregation에 대한 가이드를 마칩니다. 이 후에는 어느 네트워크에서 다른 네트워크로의 접속이 필요하시다면 LAN in type으로 Accept 룰을 추가 하시면 되시고요 (순서가 중요하니 accept rule은 항상 drop rule 위에 위치하게 합니다.) vpn에서 다른 로컬 네트워크로의 접속이 필요하시다면 LAN out type으로 accept 룰을 추가 하시면 됩니다.

이 번 가이드에서는 vpn segregation에 대해 알아봤습니다.

cmt alert