추천 수 (높은순)

- Xpenology rr Loader 24.5.0 Release 3 1일 전19:00

- 디아4 시즌4 "훨씬 나은 게임 됐다"…개발자 인터뷰 4 1일 전12:03

- MSI와 휴대용 게임 PC ‘클로’ 유통 계약 체결…4일부터 국내 첫 판매 2 1일 전12:01

출처 : https://www.bleepingcomputer.com/news/microsoft/new-windows-print-spooler-zero-day-exploitable-via-remote-print-servers/

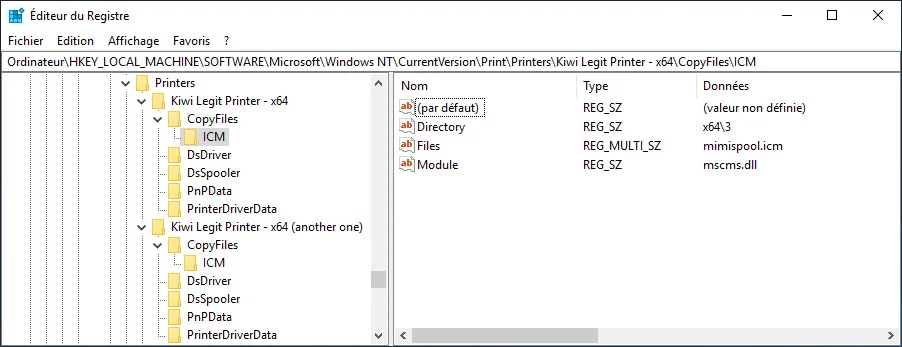

지난달 발견된 PrintNightmare(CVE-2021-34527)에 이어 윈도우 프린트 스풀러에서 또 다른 제로데이 취약점이 발견됐다.

이를 악용한 공격자는 원격 서버와 '대기열 별 파일 기능'을 통해 윈도우 기기에서 악성 DLL을 자동으로 다운로드 및 실행하여 관리자 권한을 얻을 수 있다. 이 취약점은 모든 윈도우 버전에 영향을 미치고, 공격자가 네트워크에서 제한된 접근권한을 얻고 기기에서 즉시 시스템 권한을 획득할 수 있기 때문에 매우 위험하다. 공격자는 이 접근권한을 통해 도메인 컨트롤러에 접근할 수 있을 때까지 측면 이동할 수 있다. 다행히 이번에 발견된 취약점은 완화책이 공개됐으며, 네트워크 경계에서 아웃바운드 SMB 트래픽을 차단하거나 PackagePointAndPrintServerList를 구성하여 취약점 익스플로잇을 예방할 수 있다.

이 방법들은 현재까지 알려진 익스플로잇을 예방하기 위한 최선의 방법으로 마이크로소프트는 아직까지 이 문제와 관련하여 답변하지 않았다.

달소

달소

메인서버 - Ryzen 5700G / Proxmox 7.2 / Ubuntu / Xpenology / 기타 VM 등등

보조서버 - Intel i9-9900ES(QQC0) / H370M / Proxmox 7.1 / 아직개발용서버로 사용중

백업스토리지서버 - DS920+

하드웨어,가상화 등등 여러 IT분야에 관심이 두루두루많습니다만 깊게알고있는건 없습니다 하하하

"님의 댓글"

이 댓글을 신고하시겠습니까?