openssl 취약점 발표 CVE-2022-3786/CVE-2022-3602

| 출처 | https://www.openssl.org/news/vulnerabilities.html#CVE-2022-3786 |

|---|

앞서 언급드렸던 openssl과 관련해서 취약점과 업데이트가 모두 공개되었습니다.

기존 취약점 등급이 Critical에서 high로 하향되었습니다.

달소 | 2022.10.31

달소 | 2022.10.31

신규버전또한 출시되었으니 참고하시면되겠습니다.

https://mta.openssl.org/pipermail/openssl-announce/2022-November/000241.html

- CVE-2022-3786 (OpenSSL 권고) [심각도 높음] 2022년 11월 1일:

- 버퍼 오버런은 X.509 인증서 확인, 특히 이름 제약 검사에서 트리거될 수 있습니다. 이는 인증서 체인 서명 확인 후에 발생하며 CA가 악성 인증서에 서명했거나 응용 프로그램이 신뢰할 수 있는 발급자에 대한 경로를 구성하는 데 실패했음에도 인증서 확인을 계속해야 합니다. 공격자는 인증서에 악성 이메일 주소를 만들어 `.' 스택의 문자(십진수 46). 이 버퍼 오버플로로 인해 충돌이 발생할 수 있습니다(서비스 거부 유발). TLS 클라이언트에서 이는 악성 서버에 연결하여 트리거될 수 있습니다. TLS 서버에서, 이것은 서버가 클라이언트 인증을 요청하고 악의적인 클라이언트가 연결하는 경우 트리거될 수 있습니다. Viktor Dukhovni가 보고함.

- OpenSSL 3.0.7 (git commit) 에서 수정됨 (3.0.0,3.0.1,3.0.2,3.0.3,3.0.4,3.0.5,3.0.6에 영향을 받음)

- CVE-2022-3602 (OpenSSL 권고) [심각도 높음] 2022년 11월 1일:

- 버퍼 오버런은 X.509 인증서 확인, 특히 이름 제약 검사에서 트리거될 수 있습니다. 이것은 인증서 체인 서명 확인 후에 발생하며 CA가 악성 인증서에 서명하거나 신뢰할 수 있는 발급자에 대한 경로를 구성하지 못하더라도 애플리케이션이 인증서 확인을 계속해야 합니다. 공격자는 스택에서 공격자가 제어하는 4바이트를 오버플로하도록 악성 이메일 주소를 만들 수 있습니다. 이 버퍼 오버플로로 인해 충돌(서비스 거부 유발) 또는 잠재적으로 원격 코드 실행이 발생할 수 있습니다. 많은 플랫폼은 원격 코드 실행의 위험을 완화하는 스택 오버플로 보호를 구현합니다. 주어진 플랫폼/컴파일러에 대한 스택 레이아웃을 기반으로 위험을 더욱 완화할 수 있습니다. CVE-2022-3602의 사전 발표에서는 이 문제를 위험으로 설명했습니다. 위에 설명된 완화 요소 중 일부를 기반으로 한 추가 분석을 통해 이를 HIGH로 하향 조정했습니다. 사용자는 여전히 가능한 한 빨리 새 버전으로 업그레이드하는 것이 좋습니다.

- OpenSSL 3.0.7 (git commit) 에서 수정됨 (3.0.0,3.0.1,3.0.2,3.0.3,3.0.4,3.0.5,3.0.6에 영향을 받음)

ㄷㄷ 소식을 들으니 캐나다에서는 해킹당해서 사회보장번호(SIN)이 900여개가 유출되었다네요..

헐,, openssl 관련 취약점으로 털린건가요??

그정도로 심각도가 세지는 않은거같은데 ㄷㄷ

클라우드플레어 프록시 사용하고 있으면 클라우드플레어가 대응해줘야 하는거죠?

단순 dns 사용하는 기기에 대해서만 하면 될텐데..

당분간 나스는 proxy 해둬야겠습니다.

나스는 제가 업뎃 하고 싶다고 할수 있는게 아니니..ㅠㅠ

네 맞습니다. NPM을 사용하신다면 NPM의 경우 debian 10기반의 openssl 1.1.1이라서 영향도는없을거라고 판단됩니다

이 댓글 쓰고, 나스는 버전이 몇이지? 하고 봤는데요,

1.1.1이네요..ㅋㅋㅋㅋㅋ

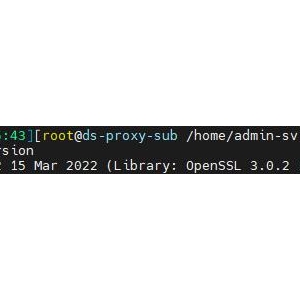

서버엔 3.0.1 설치되어있어서 proxy 모드 해뒀었는데..

달소님 댓글 보고 다시 dns로 바꿨습니다.

생각해보니 저도 다 npm이네요.ㅋㅋㅋㅋㅋㅋㅋㅋ

npm이 짱입니다 ㅎㅎ..

의외로 영향도가 작은게

최신버전의 Rocky9이나 ubuntu 22가아니라면 대부분 아직 1.1.1이 대중화되어있더라구요

3등

3등 궁금한게 이거 윈도우 11 pro에서 아파치 (https 웹서버) 돌리는 사람도 openssl 신경써야하나요?

ssl 인증서를 발급할때 사용하는 openssl버전이 중요할거같습니다