Spring4shell CVE-2022-22965 발행. JDK 9+에서 데이터 바인딩을 통한 Spring Framework RCE

| 출처 | https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-22965, https://tanzu.vmware.com/security/cve-2022-22965 |

|---|

어제 말씀드렸던 Spring4shell 취약점의 CVE발급이 완료되었습니다.

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-22965

https://tanzu.vmware.com/security/cve-2022-22965

JDK 9+에서 실행되는 Spring MVC 또는 Spring WebFlux 애플리케이션은 데이터 바인딩을 통한 원격 코드 실행(RCE)에 취약할 수 있습니다. 특정 익스플로잇을 사용하려면 응용 프로그램이 Tomcat에서 WAR 배포로 실행되어야 합니다. 애플리케이션이 Spring Boot 실행 가능한 jar, 즉 기본값으로 배포되는 경우 익스플로잇에 취약하지 않습니다. 그러나 취약점의 특성은 보다 일반적이며 이를 악용하는 다른 방법이 있을 수 있습니다.

다음은 익스플로잇의 전제 조건입니다.

- JDK 9 이상

- 서블릿 컨테이너로서의 Apache Tomcat

- WAR로 패키징

- spring-webmvc 또는 spring-webflux 종속성

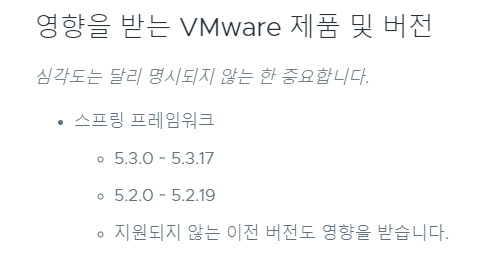

심각도는 달리 명시되지 않는 한 중요합니다.

- 스프링 프레임워크

- 5.3.0 ~ 5.3.17

- 5.2.0 ~ 5.2.19

- 지원되지 않는 이전 버전도 영향을 받습니다.

영향을 받는 버전의 사용자는 다음 완화 조치를 적용해야 합니다. 5.3.x 사용자는 5.3.18 이상으로 업그레이드해야 하고 5.2.x 사용자는 5.2.20 이상으로 업그레이드해야 합니다. 다른 단계는 필요하지 않습니다. 위 버전으로 업그레이드할 수 없는 애플리케이션에 대한 다른 완화 단계가 있습니다. 이는 리소스 섹션에 나열된 초기 발표 블로그 게시물에 설명되어 있습니다. 이 문제를 해결한 릴리스는 다음과 같습니다.

- 스프링 프레임워크

- 5.3.18+

- 5.2.20+

이 취약점은 AntGroup FG Security Lab의 meizjm3i인 codeplutos에 의해 VMware에 보고되었습니다. Praetorian으로부터 2차 보고서도 받았습니다.