Qlocker 랜섬웨어가 전 세계 QNAP NAS 장치를 대상으로 반환

| 출처 | https://www.bleepingcomputer.com/news/security/qlocker-ransomware-returns-to-target-qnap-nas-devices-worldwide/ |

|---|

QNAP NAS를 사용하신다면 주의하셔야겠습니다.

Qlocker 랜섬웨어 배후의 위협 행위자는 다시 한 번 전 세계적으로 인터넷에 노출된 QNAP NAS(Network Attached Storage) 장치를 표적으로 삼고 있습니다.

Qlocker는 이전 에 4월 19일 주에 시작된 대규모 랜섬웨어 캠페인 에서 QNAP 고객을 표적으로 삼았으며, NAS 장치를 침해한 후 피해자의 파일을 확장자가 .7z인 암호로 보호된 7-zip 아카이브로 이동했습니다.

QNAP는 공격자가 HBS 3 Hybrid Backup Sync 앱 의 CVE-2021-28799 하드 코딩된 자격 증명 취약성 을 악용하여 사용자의 장치를 해킹하고 파일을 잠그고 있다고 경고했습니다.

그러나 작년 Qlocker 랜섬웨어 캠페인의 표적이 된 일부 QNAP 고객의 경우 공격자가 수백 명의 QNAP 사용자를 강탈한 후 경고가 너무 늦게 나타났습니다 .

영향을 받는 QNAP 사용자는 데이터 복구에 필요한 암호를 얻기 위해 0.01비트코인(당시 약 500달러 상당)의 몸값을 지불한 후 한 달 안에 약 350,000달러를 잃었습니다.

Qlocker가 새로운 2022 캠페인으로 돌아옵니다.

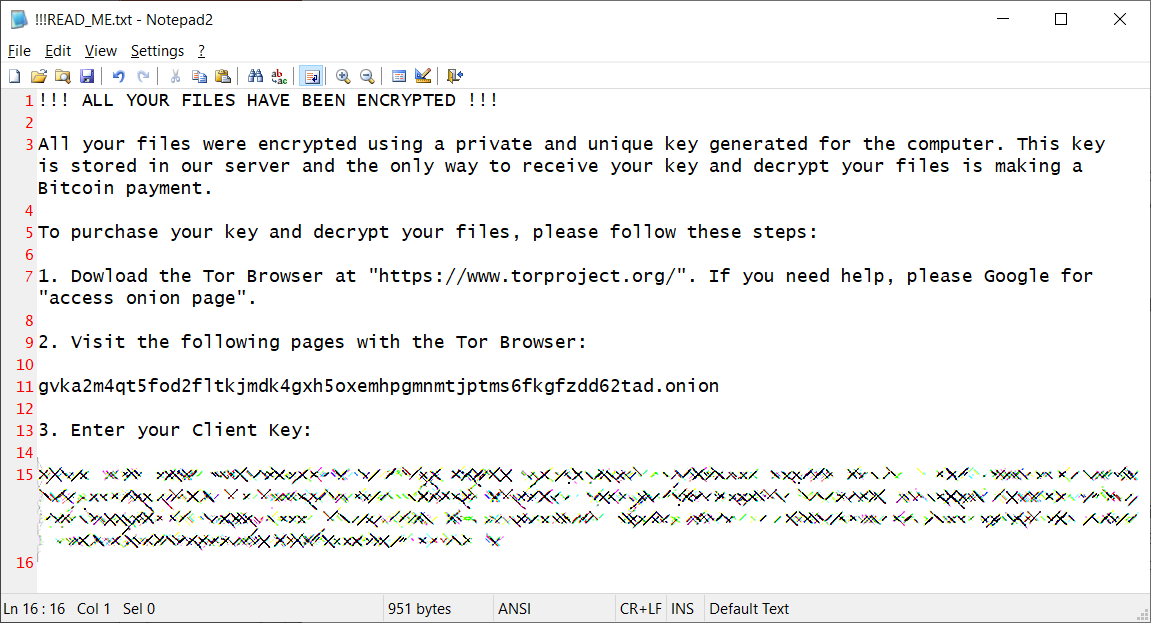

새로운 Qlocker 랜섬웨어 캠페인은 1월 6일에 시작되었으며 손상된 장치에 !!!READ_ME.txt라는 랜섬 노트를 삭제합니다.

Qlocker 랜섬노트(BleepingComputer)

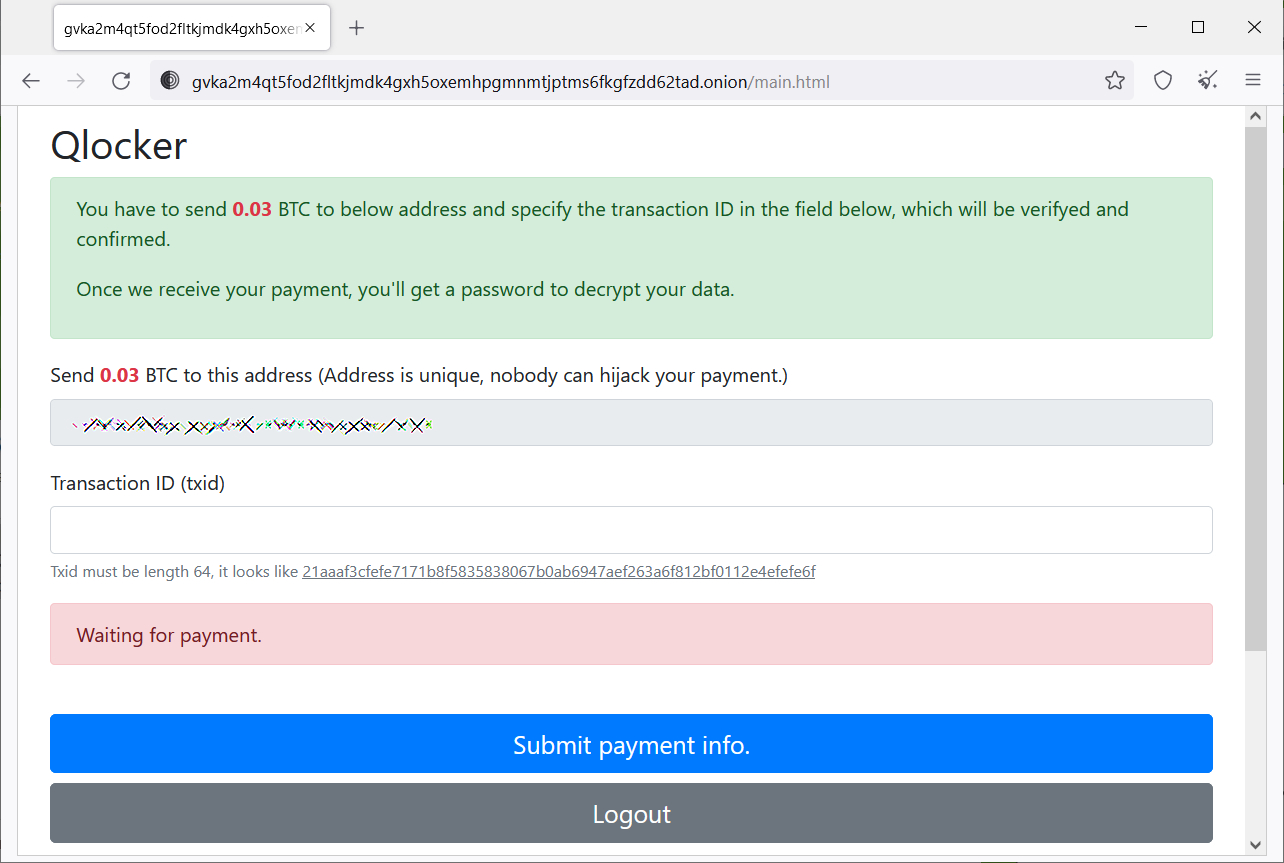

이러한 랜섬 노트에는 Tor 사이트 주소( gvka2m4qt5fod2fltkjmdk4gxh5oxemhpgmnmtjptms6fkgfzdd62tad.onion )도 포함되어 있어 피해자가 파일에 다시 액세스하기 위해 지불해야 하는 비용에 대한 자세한 정보를 얻기 위해 방문하라는 메시지가 표시됩니다.

이 새로운 일련의 Qlocker 공격이 시작된 이후 BleepingComputer에서 본 Tor 희생자 페이지는 0.02에서 0.03 비트코인 사이의 몸값 요구를 표시합니다.

QLocker2 랜섬웨어 캠페인이 발생한 경우 수행할 작업에 대한 자세한 내용은 이 지원 항목 에서 확인할 수 있습니다 (2021 Qlocker 캠페인에 대한 항목은 여기 에서 확인할 수 있음 ).

또한 작년 Qlocker 랜섬웨어 공격으로 손상된 NAS 장치에서 데이터를 복구하는 방법에 대한 이전 가이드를 확인할 수도 있습니다 .

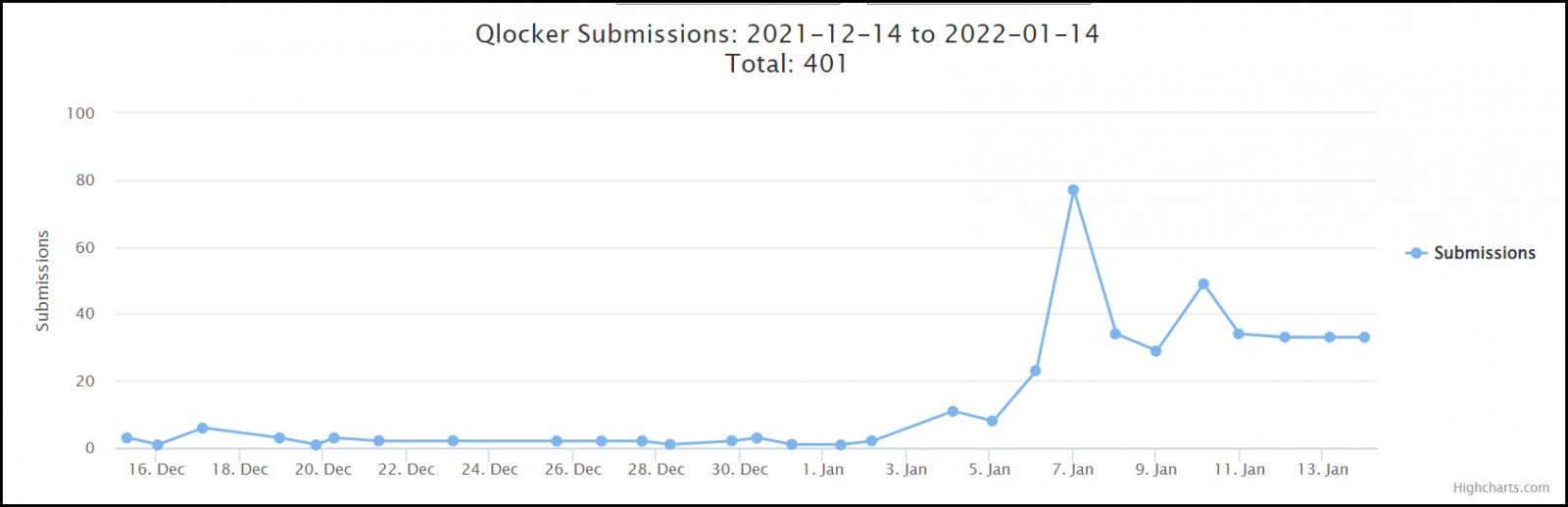

Qlocker가 1월 6일에 반환된 이후로 영향을 받는 QNAP 사용자가 수십 개의 랜섬 노트와 암호화된 파일을 ID-랜섬웨어 서비스에 제출했습니다.

Qlocker2 랜섬웨어 캠페인(ID-랜섬웨어)

유감스럽게도 크리스마스 직전에 시작된 ech0raix 랜섬웨어 공격의 급증에서 알 수 있듯이 Qlocker 가 QNAP NAS 장치를 표적으로 하는 유일한 랜섬웨어는 아닙니다 .

이달 초 이 회사는 라우터와 장치의 UPnP 기능에서 포트 포워딩을 비활성화하여 인터넷에 노출된 NAS 장치 를 지속적인 랜섬웨어 및 무차별 대입 공격으로부터 보호할 것을 고객에게 경고했습니다.

QNAP는 또한 작년에 Agelocker 및 eCh0raix 랜섬웨어 캠페인을 포함하여 들어오는 공격으로부터 장치를 보호하도록 고객에게 알렸습니다.

NAS 제조업체 는 추가 공격으로부터 QNAP 장치를 보호하려는 경우 다음 모범 사례 를 구현할 것을 권장합니다.